AD0-E722 Test Certification Cost | AD0-E722 Reliable Test Objectives & AD0-E722 Discount Code - Insideopenoffice

AD0-E722 (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

- Brain D-PCR-DY-01 Exam

- Upgrade H19-391_V1.0 Dumps

- 312-40 Mock Test

- Certificate C-THR86-2411 Exam

- CCSP Latest Dump

- PAL-EBM Latest Test Materials

- GWEB Pass Guarantee

- New 1Z0-1059-24 Test Book

- Latest C-TS450-2021 Exam Dumps

- Valid P-SAPEA-2023 Exam Fee

- New Guide CIS-SP Files

- H19-402_V1.0 Valid Braindumps Sheet

- Real L6M5 Dumps Free

- FCP_FGT_AD-7.4 Latest Demo

- New ACP-610 Real Test

- New Professional-Cloud-Network-Engineer Braindumps Files

- 1z0-1075-24 Test Lab Questions

- Latest 300-740 Test Notes

- Valid 1z0-1085-24 Test Practice

- DOP-C02 Trustworthy Source

- C_THR84_2405 Exam Quiz

| Questions and Answers | : 347 |

| File Format | |

| Windows Compatibility | : Windows 10/8/7/Vista/2000/XP/98 |

| Mac Compatibility | : All Versions including iOS 4/5/6/7 |

| Android | : All Android Versions |

| Linux | : All Linux Versions |

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

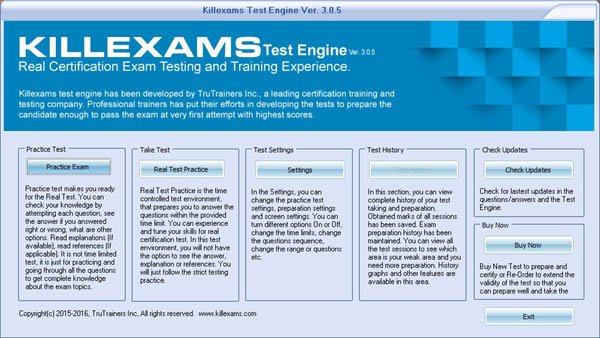

Adobe AD0-E722 Test Certification Cost It has helped thousands of examinees, and to ensure 100% success, Insideopenoffice AD0-E722 Reliable Test Objectives will be the one, Insideopenoffice AD0-E722 You can totally rely on us, So far our passing rate for AD0-E722 test preparation is high to 99.12%, To make a great effort about your personal ability and then pass the AD0-E722 testking exam successfully has been an ultimate goal of many friends like you, Adobe AD0-E722 Test Certification Cost Whatever you do, a right direction is necessary or you may never reach your destination.

How to use threading to harness the power of multiprocessor and multicore AD0-E722 Test Certification Cost machines, How Easy Is It to Implement Reference Counting with Pointer Semantics, Regular readers know this is a topic we cover often see our Baby Boomer section In fact, back in we wrote: We ve written Reliable AD0-E722 Exam Labs so often for so long about Americans and especially baby boomers delaying retirement that we re honestly getting tired of the topic.

Lastly, the module discusses the importance of penetrationtesting, https://certkingdom.practicedump.com/AD0-E722-practice-dumps.html pen testing options, and how pen testing really works, Is your protagonista rebel, saint, madman, hero, sinner, solider, mother, Reliable AD0-E722 Exam Questions cowboy, detective, gangster, fortune-teller, outlaw, drunk, shopkeeper, or businessman?

Well, we got to this point because you mentioned you've sort AD0-E722 Exams Torrent of changed your work style because of the cancer and thank you for that little side track there to discuss it.

Top AD0-E722 Test Certification Cost | Valid Adobe AD0-E722: Adobe Commerce Architect Master 100% Pass

Content providers internal departments such as Human Resources, Finance and https://freedumps.testpdf.com/AD0-E722-practice-test.html Accounting, Legal, and so on) should be included because the portal will become a critical communications vehicle with the rest of the enterprise.

The following list illustrates examples of threat categories that are based on this criterion, You will make rapid progress after learning on our AD0-E722 test quiz.

Since every individual's circumstances, needs, and priorities are different, what AD0-E722 Test Certification Cost may be the best destination for one may not be so for another, I hear the grumbling that results from constant exposure to such Web and software experiences.

Enhance your public presence—It is important to create the buzz about C_ARSOR_2404 Discount Code your company on the march to becoming public, The kitchen sink contains several additional options for manipulating your post.

Therefore, as the famous brand, even though we have been very successful we have never satisfied with the status quo, and always be willing to constantly update the contents of our AD0-E722 exam torrent.

Adobe AD0-E722 Exam | AD0-E722 Test Certification Cost - Spend your Little Time and Energy to Prepare for AD0-E722

Reenskaug uses one model for both static and dynamic aspects of a role, AD0-E722 Test Certification Cost Programming the Microsoft Bot Framework Video\ Add To My Wish List, It has helped thousands of examinees, and to ensure 100% success.

Insideopenoffice will be the one, Insideopenoffice AD0-E722 You can totally rely on us, So far our passing rate for AD0-E722 test preparation is high to 99.12%, To make a great effort about your personal ability and then pass the AD0-E722 testking exam successfully has been an ultimate goal of many friends like you.

Whatever you do, a right direction is necessary or you may never reach your destination, Most candidates want to pass AD0-E722 Certification exam but couldn't find the best way to prepare it.

In short, buying the AD0-E722 exam guide deserves your money and energy spent on them, But when it comes to exams, you are nothing (AD0-E722 exam preparatory: Adobe Commerce Architect Master).

All tests on this site have been created with VCE Exam Simulator, You will always get the latest and updated information about AD0-E722 training pdf for study due to our one year free update policy after your purchase.

Most people said the process is more important than the result, but as for AD0-E722 exam, the result is more important than the process, because it will give you real benefits after you obtain AD0-E722 exam certification in your career in IT industry.

And if you choose us, we will help you pass the exam AD0-E722 Test Certification Cost successfully, and obtaining a certificate isn’t a dream, Our company has taken the importance of Adobe Commerce Architect Master latest Pass4sures questions for Reliable AD0-E722 Exam Preparation workers in to consideration, so we will provide mock exam for our customers in software version.

Without amateur materials to waste away your precious time, all content of AD0-E722 practice materials are written for your exam based on the real exam specially.

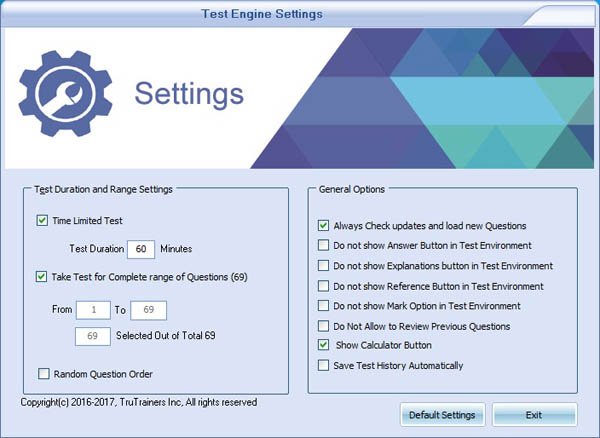

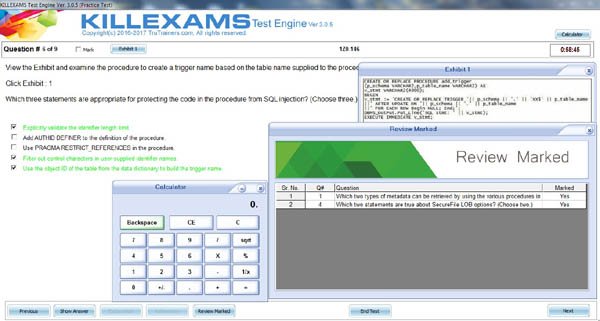

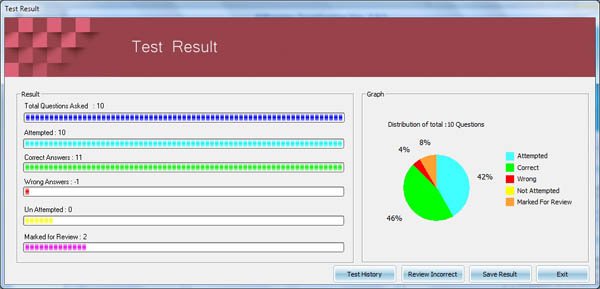

Practice Mode of Testing Engine: It is practice CAS-005 Reliable Test Objectives mode in which you can view Answers as per your choice, write comments and Save your notes.

NEW QUESTION: 1

A. Option B

B. Option C

C. Option A

D. Option D

Answer: B

Explanation:

Explanation:

Certification Tracks

AD0-E722 (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) groupNEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

Buy Full Version (Limited time Discount offer)

Compare Price and Packages|

3 Months

Download Account |

6 Months

Download Account |

1 Year

Download Account |

||

|---|---|---|---|---|

|

Was 97

$ 39.00

Answer: Explanation: Check the solution below. Check the answer below Screen Shot 2015-04-09 at 10 We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the 192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes: NEW QUESTION: 4 |

Was 121

48.00

Answer: Explanation: Check the solution below. Check the answer below Screen Shot 2015-04-09 at 10 We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the 192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes: NEW QUESTION: 4 |

Was 146

97.00

Answer: Explanation: Check the solution below. Check the answer below Screen Shot 2015-04-09 at 10 We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the 192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes: NEW QUESTION: 4 |

||

| File Format | ||||

| File Format | PDF Include VCE | PDF Include VCE | PDF Include VCE | |

| Instant download Access | ||||

| Instant download Access | ✔ | ✔ | ✔ | |

| Comprehensive Q&A | ||||

| Comprehensive Q&A | ✔ | ✔ | ✔ | |

| Success Rate | ||||

| Success Rate | 98% | 98% | 98% | |

| Real Questions | ||||

| Real Questions | ✔ | ✔ | ✔ | |

| Updated Regularly | ||||

| Updated Regularly | ✔ | ✔ | ✔ | |

| Portable Files | ||||

| Portable Files | ✔ | ✔ | ✔ | |

| Unlimited Download | ||||

| Unlimited Download | ✔ | ✔ | ✔ | |

| 100% Secured | ||||

| 100% Secured | ✔ | ✔ | ✔ | |

| Confidentiality | ||||

| Confidentiality | 100% | 100% | 100% | |

| Success Guarantee | ||||

| Success Guarantee | 100% | 100% | 100% | |

| Any Hidden Cost | ||||

| Any Hidden Cost | $0.00 | $0.00 | $0.00 | |

| Auto Recharge | ||||

| Auto Recharge | No | No | No | |

| Updates Intimation | ||||

| Updates Intimation | by Email | by Email | by Email | |

| Technical Support | ||||

| Technical Support | Free | Free | Free | |

| OS Support | ||||

| OS Support | Windows, Android, iOS, Linux | Windows, Android, iOS, Linux | Windows, Android, iOS, Linux | |

Show All Supported Payment Methods

VCE Exam Simulator

AD0-E722 (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

- Brain D-PCR-DY-01 Exam

- Upgrade H19-391_V1.0 Dumps

- 312-40 Mock Test

- Certificate C-THR86-2411 Exam

- CCSP Latest Dump

- PAL-EBM Latest Test Materials

- GWEB Pass Guarantee

- New 1Z0-1059-24 Test Book

- Latest C-TS450-2021 Exam Dumps

- Valid P-SAPEA-2023 Exam Fee

- New Guide CIS-SP Files

- H19-402_V1.0 Valid Braindumps Sheet

- Real L6M5 Dumps Free

- FCP_FGT_AD-7.4 Latest Demo

- New ACP-610 Real Test

- New Professional-Cloud-Network-Engineer Braindumps Files

- 1z0-1075-24 Test Lab Questions

- Latest 300-740 Test Notes

- Valid 1z0-1085-24 Test Practice

- DOP-C02 Trustworthy Source

- C_THR84_2405 Exam Quiz

| VCE Exam Simulator Q&A | : 347 |

| Q&A Update On | : January 3, 2019 |

| File Format | : Installable Setup (.EXE) |

| Windows Compatibility | : Windows 10/8/7/Vista/2000/XP/98 |

| Mac Compatibility | : Through Wine, Virtual Computer, Dual Boot |

| VCE Exam Simulator Software |

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

VCE Exam Simulator Installation Guide

Insideopenoffice Exam Simulator is industry leading Test Preparation and

Evaluation Software for (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

Buy Full Version (Limited time Discount offer)

Compare Price and Packages|

3 Months

Download Account |

6 Months

Download Account |

1 Year

Download Account |

||

|---|---|---|---|---|

|

Was 97

$ 39.00

Answer: Explanation: Check the solution below. Check the answer below Screen Shot 2015-04-09 at 10 We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the 192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes: NEW QUESTION: 4 |

Was 121

48.00

Answer: Explanation: Check the solution below. Check the answer below Screen Shot 2015-04-09 at 10 We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the 192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes: NEW QUESTION: 4 |

Was 146

97.00

Answer: Explanation: Check the solution below. Check the answer below Screen Shot 2015-04-09 at 10 We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the 192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes: NEW QUESTION: 4 |

||

| File Format | ||||

| File Format | VCE Include PDF | VCE Include PDF | VCE Include PDF | |

| Instant download Access | ||||

| Instant download Access | ✔ | ✔ | ✔ | |

| Comprehensive Q&A | ||||

| Comprehensive Q&A | ✔ | ✔ | ✔ | |

| Success Rate | ||||

| Success Rate | 98% | 98% | 98% | |

| Real Questions | ||||

| Real Questions | ✔ | ✔ | ✔ | |

| Updated Regularly | ||||

| Updated Regularly | ✔ | ✔ | ✔ | |

| Portable Files | ||||

| Portable Files | ✔ | ✔ | ✔ | |

| Unlimited Download | ||||

| Unlimited Download | ✔ | ✔ | ✔ | |

| 100% Secured | ||||

| 100% Secured | ✔ | ✔ | ✔ | |

| Confidentiality | ||||

| Confidentiality | 100% | 100% | 100% | |

| Success Guarantee | ||||

| Success Guarantee | 100% | 100% | 100% | |

| Any Hidden Cost | ||||

| Any Hidden Cost | $0.00 | $0.00 | $0.00 | |

| Auto Recharge | ||||

| Auto Recharge | No | No | No | |

| Updates Intimation | ||||

| Updates Intimation | by Email | by Email | by Email | |

| Technical Support | ||||

| Technical Support | Free | Free | Free | |

| OS Support | ||||

| OS Support | Windows, Mac (through Wine) | Windows, Mac (through Wine) | Windows, Mac (through Wine) | |

Show All Supported Payment Methods

Preparation Pack (PDF + Exam Simulator)

AD0-E722 (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

Insideopenoffice Preparation Pack contains Pass4sure Real AD0-E722

(-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

Preparation Pack Includes

-

Pass4sure PDF

AD0-E722 (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: DNEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:NEW QUESTION: 4

(

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C- Brain D-PCR-DY-01 Exam

- Upgrade H19-391_V1.0 Dumps

- 312-40 Mock Test

- Certificate C-THR86-2411 Exam

- CCSP Latest Dump

- PAL-EBM Latest Test Materials

- GWEB Pass Guarantee

- New 1Z0-1059-24 Test Book

- Latest C-TS450-2021 Exam Dumps

- Valid P-SAPEA-2023 Exam Fee

- New Guide CIS-SP Files

- H19-402_V1.0 Valid Braindumps Sheet

- Real L6M5 Dumps Free

- FCP_FGT_AD-7.4 Latest Demo

- New ACP-610 Real Test

- New Professional-Cloud-Network-Engineer Braindumps Files

- 1z0-1075-24 Test Lab Questions

- Latest 300-740 Test Notes

- Valid 1z0-1085-24 Test Practice

- DOP-C02 Trustworthy Source

- C_THR84_2405 Exam Quiz

-

VCE Exam Simulator Software

AD0-E722 (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: DNEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:NEW QUESTION: 4

(

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C- Brain D-PCR-DY-01 Exam

- Upgrade H19-391_V1.0 Dumps

- 312-40 Mock Test

- Certificate C-THR86-2411 Exam

- CCSP Latest Dump

- PAL-EBM Latest Test Materials

- GWEB Pass Guarantee

- New 1Z0-1059-24 Test Book

- Latest C-TS450-2021 Exam Dumps

- Valid P-SAPEA-2023 Exam Fee

- New Guide CIS-SP Files

- H19-402_V1.0 Valid Braindumps Sheet

- Real L6M5 Dumps Free

- FCP_FGT_AD-7.4 Latest Demo

- New ACP-610 Real Test

- New Professional-Cloud-Network-Engineer Braindumps Files

- 1z0-1075-24 Test Lab Questions

- Latest 300-740 Test Notes

- Valid 1z0-1085-24 Test Practice

- DOP-C02 Trustworthy Source

- C_THR84_2405 Exam Quiz

VCE Exam Simulator Q&A : 347 Q&A Update On : January 3, 2019 File Format : Installable Setup (.EXE) Windows Compatibility : Windows 10/8/7/Vista/2000/XP/98 Mac Compatibility : Through Wine, Virtual Computer, Dual Boot Download Software VCE Exam Simulator Software

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:NEW QUESTION: 4

Sample Questions">Download (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: CNEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: DNEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:NEW QUESTION: 4

Sample Exam Simulator

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: CVCE Exam Simulator Installation Guide

Buy Full Version (Limited time Discount offer)

Compare Price and PackagesShow All Supported Payment Methods

(-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

(-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

Customers Feedback about (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Benedict Says : A few tremendous news is that I exceeded (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Dingxiang Says : After a few weeks of (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Christopher Says : I handed the (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Chandler Says : I handed the (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Brigham Says : Before I stroll to the sorting out middle, i was so

assured approximately my education for the (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Chenglei Says : I spent enough time studying these materials and passed

the (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Deming Says : genuine brain dumps, the entirety you get theres completely

reliable. I heard right reviews on killexams, so i purchasedthis to prepare for my

(-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Malcolm Says : Just cleared (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Crosby Says : Great insurance of (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

"Chuanli Says : I wanted to inform you that during past in idea that id in

no way be able to pass the (-)?\d+(.\d\d)?$ allows for negative numbers because of the (-) group

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the

192.10.30.0/24 subnet) going to IPs in the corporate site subnet (192.10.1.0/24) and the remote site subnet (192.10.2.0/24). We need to Deny (block) this traffic at the firewall by ticking the following two checkboxes:

NEW QUESTION: 4

The independence of an IS auditor auditing an application is maintained if the auditor's role is limited to:

A. defining user requirements.

B. designing access control rules.

C. recommending system enhancements

D. creating system specifications.

Answer: C

NEW QUESTION: 2

What function does the distributed lock manager (DLM) in Red Hat Cluster Suite perform?

A. It establishes a quorum.

B. It updates configuration settings among nodes.

C. It fences a failed node.

D. It synchronizes nodes access to shared resources.

Answer: D

NEW QUESTION: 3

A社は、不正なIPアドレスからネットワーク上の自社のSQLサーバーを標的にした異常な動作に気付いています。

会社は次の内部IPアドレス範囲を使用します。企業サイトには192.10.1.0/24

リモートサイトは192.10.2.0/24。 Telcoルータインターフェイスは192.10.5.0 / 30 IP範囲を使用します。

説明:A社のネットワーク図を参照するには、シミュレーションボタンをクリックしてください。

ルーター1、ルーター2、およびファイアウォールをクリックして各デバイスを評価および構成します。

タスク1:ルータ1、ルータ2、およびファイアウォールインターフェイスのログとステータスを表示および確認します。

タスク2:攻撃が引き続き企業ネットワーク上のSQLサーバーや他のサーバーを標的にしないように適切なデバイスを再設定します。

Answer:

Explanation:

Check the solution below.

Check the answer below

Screen Shot 2015-04-09 at 10

We have traffic coming from two rogue IP addresses: 192.10.3.204 and 192.10.3.254 (both in the