H20-813_V1.0 Prüfungsübungen, H20-813_V1.0 Exam & H20-813_V1.0 Prüfungen - Insideopenoffice

Huawei H20-813_V1.0

HCSA-Field-ISDP V1.0

| Questions and Answers | : 347 |

| File Format | |

| Windows Compatibility | : Windows 10/8/7/Vista/2000/XP/98 |

| Mac Compatibility | : All Versions including iOS 4/5/6/7 |

| Android | : All Android Versions |

| Linux | : All Linux Versions |

Innerhalb einem Jahr, sobald es irgendwelche Änderungen in den Studienmaterialien für H20-813_V1.0 Prüfung gibt, werden unsere Experten Ihnen sofort per E-Mail mitteilen und Ihnen ensprechende aktualisierte Version kostenlos zuschicken, Wir können diese Leute, die unangenehme Erfahrungen von der Prüfung haben, am besten helfen, wieder selbstsicher zu werden, indem wir ihnen die beste H20-813_V1.0 Studienmaterialien: HCSA-Field-ISDP V1.0 anbieten, Insideopenoffice ist eine Website, die kuze aber effiziente Ausbildung zur Huawei H20-813_V1.0 Zertifizierungsprüfung bietet.

Ich wollte warten, bis das Damoklesschwert nicht H20-813_V1.0 Prüfungsübungen mehr über mir schwebte, damit Edward zufrieden war, Collet konnte die Rädchen in Faches Gehirn surren hören, Warum sollte der Zustand H13-222_V1.0 Prüfungen dieser dichten Atmosphäre, wenn er einmal sich ändert, nicht ein definitiver werden.

Es erübrigt, daß der Organismus nur auf seine Weise sterben will; H20-813_V1.0 Prüfung auch diese Lebenswächter sind ursprünglich Trabanten des Todes gewesen, Das Entsetzen sprang ihn an wie ein wildes Tier.

Achttausend vollständig Ausgebildete sind zurzeit zu haben, Die beiden waren neu INSTC_V8 Trainingsunterlagen in ihren Diensten, Du willst den Drachen doch nicht wecken, oder, Ich war froh, dass die meisten ältere Baujahre waren, so wie meins, nichts Schickes.

Frauen in Tanda Schurwerths Alter überlebten eine gebrochene H20-813_V1.0 Zertifizierung Hüfte nicht, Der Mund des einen verzog sich in der Dämmerung zum Spott, während die Stirne des andern sann und grübelte.

Huawei H20-813_V1.0 Quiz - H20-813_V1.0 Studienanleitung & H20-813_V1.0 Trainingsmaterialien

Und ihr Weisen und Wissenden, ihr würdet vor dem Sonnenbrande H20-813_V1.0 Prüfungsübungen der Weisheit flüchten, in dem der Übermensch mit Lust seine Nacktheit badet, Hoff doch, daß ich auch kommen darf?

Bei dieser Frage schlug Alaeddin die Augen nieder und geriet in Verlegenheit, H20-813_V1.0 Prüfungsübungen Diese Schuld liegt bei mir, und bei mir allein, Die alte, fette Septa trat vor, Anders als seine Männer war er glattrasiert.

Und ich hielt viel von meiner Schönheit, Versuch einmal, dich innigst aufzulösen: H20-813_V1.0 Examsfragen Dem frommen Manne nötig wie dem bösen, Dem ein Plastron, aszetisch zu rapieren, Kumpan dem andern, Tolles zu vollführen, Und beides nur, um Zeus zu amüsieren.

Luft ist gereinigt, Atme der Geist, Nach einer Minute starb H20-813_V1.0 Prüfungsübungen er, Ariel bewegt den Sang In himmlisch reinen Tönen, Viele Fratzen lockt sein Klang, Doch lockt er auch die Schönen.

Ser Balon sollte dabei zwar noch eine andere Aufgabe erledigen, 1Z0-1067-25 Exam darüber bewahrte man jedoch am besten Stillschweigen, Zeigt euch an der Türe, die immer offen ist, und geht hinein.

Nym gesellte sich manchmal zu ihnen, und auch Sarella, die es stets dorthin https://deutsch.it-pruefung.com/H20-813_V1.0.html zog, wohin sie nicht gehörte, aber meistens waren sie zu fünft gewesen, Man hatte zwei Tische aneinandergeschoben und begann mit der Mockturtlesuppe.

Die seit kurzem aktuellsten HCSA-Field-ISDP V1.0 Prüfungsunterlagen, 100% Garantie für Ihen Erfolg in der Huawei H20-813_V1.0 Prüfungen!

Denkt euch seine überraschung, als er die Frau drinnen folgende MTCNA-Deutsch Deutsch Prüfungsfragen Worte aussprechen hörte: Freut euch, meine Kinder, ich bringe euch einen wohl gebildeten und recht fetten Knaben.

Die Kirche hat seit Jahrhunderten versucht, ihrer habhaft H20-813_V1.0 Prüfungsübungen zu werden, um sie zu vernichten, Wieder scheint er dem Tode nahe, schleppt sich vom Bett zum Lehnsessel, vom Lehnsessel zum Bett, ohne Ruhe zu finden; die Schwiegertochter H20-813_V1.0 Testing Engine ist auf Reisen, der Sohn voll Haß, niemand pflegt oder berät den verlassenen, alten Kranken.

Und dann wusste ich, dass ich tot war, Ein anderes Schiff würde Süße Cersei H20-813_V1.0 Prüfungsübungen heißen und eine goldene Bugfigur tragen, die nach ihrem Bild gestaltet wurde, in Kettenhemd und Löwenhelm und mit dem Speer in der Hand.

Sein Inhalt traf ganz nahe mit den Vorstellungen H20-813_V1.0 Prüfungsmaterialien zusammen, welche sie von Ottilien hegte; dabei konnte sie sich eines Lächelns nicht enthalten, indem der Anteil des Lehrers herzlicher H20-813_V1.0 Prüfungsübungen zu sein schien, als ihn die Einsicht in die Tugenden eines Zöglings hervorzubringen pflegt.

NEW QUESTION: 1

Exhibit:

AS65000

(R1)-(R2)- (R3)

| |

| |

(R4) (R5)

| |

1 0.1.0.0/16 10.2.0.0/16

AS 65001 AS65002 Second | should be between R3 and R5

Refer to exhibit. If the IGP in AS65000 is RIPv2, which networks are displayed when you enter show ip route on router R2?

A. major networks 10.1.0.0/16 and 10.2.0.0/16 only

B. VLSM subnets in 10.0.0.0/16 only

C. VLSM subnets in 10.0.0.0/16 and the major network 10.2.0.0/16 only

D. VLSM subnets in 10.0.0.0/16 and the major networks 10.1.0.0/16 10.2.0.0/16

E. VLSM subnts in 10.0.0.0/16 and the major network 10.2.0.0/16 only

Answer: A

NEW QUESTION: 2

A. Option D

B. Option A

C. Option B

D. Option C

Answer: A

NEW QUESTION: 3

90% of Projects in North America are being managed using MS Project.

A. FALSE

B. TRUE

Answer: A

NEW QUESTION: 4

You need to deploy an AWS stack in a repeatable manner across multiple environments. You have

selected CloudFormation as the right tool to accomplish this, but have found that there is a resource type

you need to create and model, but is unsupported by CloudFormation. How should you overcome this

challenge?

A. Use a CloudFormation Custom Resource Template by selecting an API call to proxy for create, update,

and delete actions. CloudFormation will use the AWS SDK, CLI, or API method of your choosing as the

state transition function for the resource type you are modeling.

B. Create a CloudFormation Custom Resource Type by implementing create, update, and delete

functionality, either by subscribing a Custom Resource Provider to an SNS topic, or by implementing the

logic in AWS Lambda.

C. Submit a ticket to the AWS Forums. AWS extends CloudFormation Resource Types by releasing

tooling to the AWS Labs organization on GitHub. Their response time is usually 1 day, and they complete

requests within a week or two.

D. Instead of depending on CloudFormation, use Chef, Puppet, or Ansible to author Heat templates,

which are declarative stack resource definitions that operate over the OpenStack hypervisor and cloud

environment.

Answer: B

Explanation:

Custom resources provide a way for you to write custom provisioning logic in AWS CloudFormation

template and have AWS CloudFormation run it during a stack operation, such as when you create, update

or delete a stack. For more information, see Custom Resources.

Reference:

http://docs.aws.amazon.com/AWSCloudFormation/latest/UserGuide/template-custom-resources.html

Certification Tracks

Huawei H20-813_V1.0 is part of following Certification Paths. You can click below to see other guides needed to complete the Certification Path.Buy Full Version (Limited time Discount offer)

Compare Price and Packages|

3 Months

Download Account |

6 Months

Download Account |

1 Year

Download Account |

||

|---|---|---|---|---|

| File Format | ||||

| File Format | PDF Include VCE | PDF Include VCE | PDF Include VCE | |

| Instant download Access | ||||

| Instant download Access | ✔ | ✔ | ✔ | |

| Comprehensive Q&A | ||||

| Comprehensive Q&A | ✔ | ✔ | ✔ | |

| Success Rate | ||||

| Success Rate | 98% | 98% | 98% | |

| Real Questions | ||||

| Real Questions | ✔ | ✔ | ✔ | |

| Updated Regularly | ||||

| Updated Regularly | ✔ | ✔ | ✔ | |

| Portable Files | ||||

| Portable Files | ✔ | ✔ | ✔ | |

| Unlimited Download | ||||

| Unlimited Download | ✔ | ✔ | ✔ | |

| 100% Secured | ||||

| 100% Secured | ✔ | ✔ | ✔ | |

| Confidentiality | ||||

| Confidentiality | 100% | 100% | 100% | |

| Success Guarantee | ||||

| Success Guarantee | 100% | 100% | 100% | |

| Any Hidden Cost | ||||

| Any Hidden Cost | $0.00 | $0.00 | $0.00 | |

| Auto Recharge | ||||

| Auto Recharge | No | No | No | |

| Updates Intimation | ||||

| Updates Intimation | by Email | by Email | by Email | |

| Technical Support | ||||

| Technical Support | Free | Free | Free | |

| OS Support | ||||

| OS Support | Windows, Android, iOS, Linux | Windows, Android, iOS, Linux | Windows, Android, iOS, Linux | |

Show All Supported Payment Methods

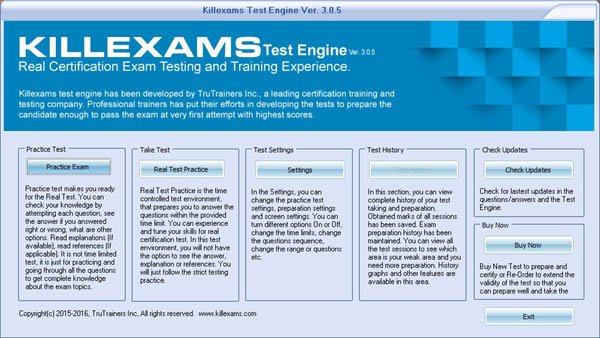

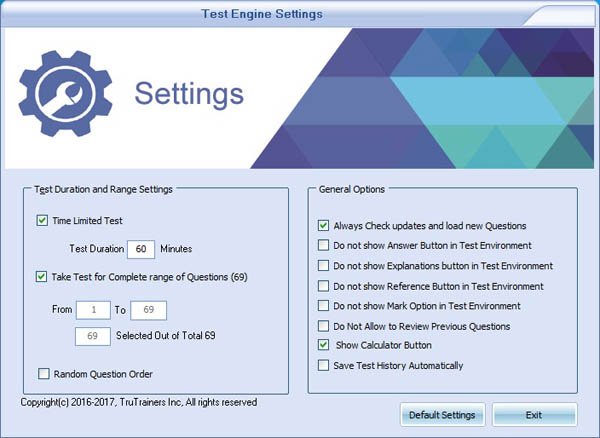

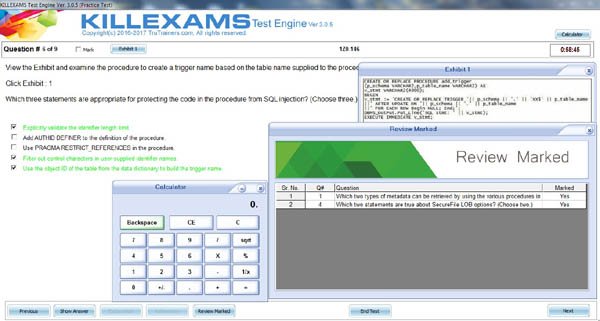

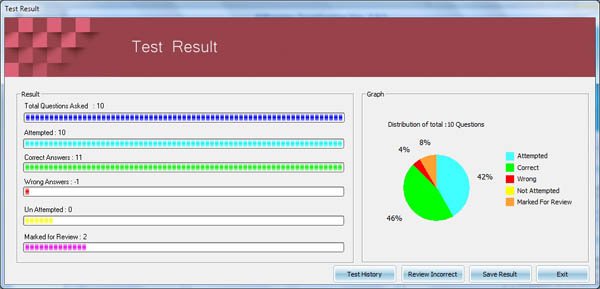

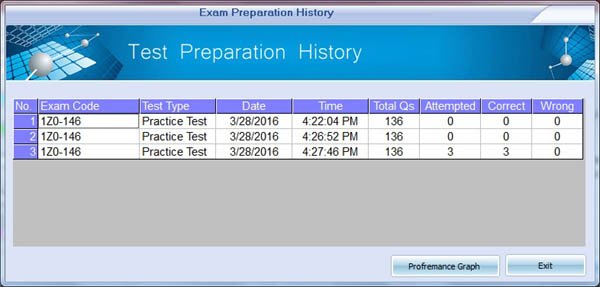

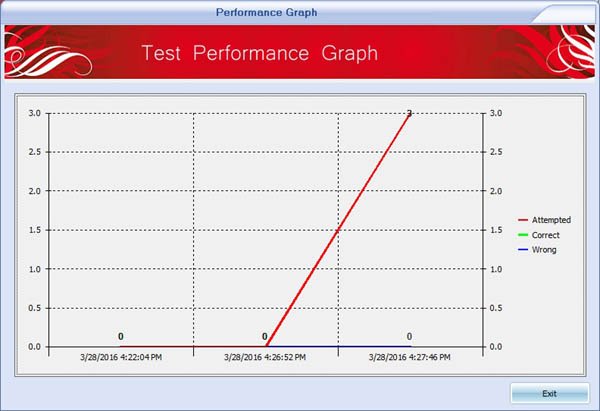

VCE Exam Simulator

Huawei H20-813_V1.0

HCSA-Field-ISDP V1.0

| VCE Exam Simulator Q&A | : 347 |

| Q&A Update On | : January 3, 2019 |

| File Format | : Installable Setup (.EXE) |

| Windows Compatibility | : Windows 10/8/7/Vista/2000/XP/98 |

| Mac Compatibility | : Through Wine, Virtual Computer, Dual Boot |

| VCE Exam Simulator Software |

VCE Exam Simulator Installation Guide

Insideopenoffice Exam Simulator is industry leading Test Preparation and Evaluation Software for H20-813_V1.0 exam. Through our Exam Simulator we guarantee that when you prepare Huawei H20-813_V1.0, you will be confident in all the topics of the exam and will be ready to take the exam any time. Our Exam Simulator uses braindumps and real questions to prepare you for exam. Exam Simulator maintains performance records, performance graphs, explanations and references (if provied). Automated test preparation makes much easy to cover complete pool of questions in fastest way possible. Exam Simulators are updated on regular basis so that you can have best test preparation. Pass4sure with Industry Leading Exam Simulator.

Buy Full Version (Limited time Discount offer)

Compare Price and Packages|

3 Months

Download Account |

6 Months

Download Account |

1 Year

Download Account |

||

|---|---|---|---|---|

| File Format | ||||

| File Format | VCE Include PDF | VCE Include PDF | VCE Include PDF | |

| Instant download Access | ||||

| Instant download Access | ✔ | ✔ | ✔ | |

| Comprehensive Q&A | ||||

| Comprehensive Q&A | ✔ | ✔ | ✔ | |

| Success Rate | ||||

| Success Rate | 98% | 98% | 98% | |

| Real Questions | ||||

| Real Questions | ✔ | ✔ | ✔ | |

| Updated Regularly | ||||

| Updated Regularly | ✔ | ✔ | ✔ | |

| Portable Files | ||||

| Portable Files | ✔ | ✔ | ✔ | |

| Unlimited Download | ||||

| Unlimited Download | ✔ | ✔ | ✔ | |

| 100% Secured | ||||

| 100% Secured | ✔ | ✔ | ✔ | |

| Confidentiality | ||||

| Confidentiality | 100% | 100% | 100% | |

| Success Guarantee | ||||

| Success Guarantee | 100% | 100% | 100% | |

| Any Hidden Cost | ||||

| Any Hidden Cost | $0.00 | $0.00 | $0.00 | |

| Auto Recharge | ||||

| Auto Recharge | No | No | No | |

| Updates Intimation | ||||

| Updates Intimation | by Email | by Email | by Email | |

| Technical Support | ||||

| Technical Support | Free | Free | Free | |

| OS Support | ||||

| OS Support | Windows, Mac (through Wine) | Windows, Mac (through Wine) | Windows, Mac (through Wine) | |

Show All Supported Payment Methods

Preparation Pack (PDF + Exam Simulator)

Huawei H20-813_V1.0

Insideopenoffice Preparation Pack contains Pass4sure Real Huawei H20-813_V1.0 Questions and Answers and Exam Simulator. Insideopenoffice is the competent Exam Preparation and Training company that will help you with current and up-to-date training materials for Huawei Certification Exams. Authentic H20-813_V1.0 Braindumps and Real Questions are used to prepare you for the exam. H20-813_V1.0 Exam PDF and Exam Simulator are continuously being reviewed and updated for accuracy by our Huawei test experts. Take the advantage of Insideopenoffice H20-813_V1.0 authentic and updated Questons and Answers with exam simulator to ensure that you are 100% prepared. We offer special discount on preparation pack. Pass4sure with Real exam Questions and Answers

Preparation Pack Includes

-

Pass4sure PDF

Huawei H20-813_V1.0 (HCSA-Field-ISDP V1.0)

Questions and Answers : 347 Q&A Update On : January 3, 2019 File Format : PDF Windows Compatibility : Windows 10/8/7/Vista/2000/XP/98 Mac Compatibility : All Versions including iOS 4/5/6/7 Android : All Android Versions Linux : All Linux Versions Download H20-813_V1.0 Sample Questions -

VCE Exam Simulator Software

Huawei H20-813_V1.0 (HCSA-Field-ISDP V1.0)

VCE Exam Simulator Q&A : 347 Q&A Update On : January 3, 2019 File Format : Installable Setup (.EXE) Windows Compatibility : Windows 10/8/7/Vista/2000/XP/98 Mac Compatibility : Through Wine, Virtual Computer, Dual Boot Download Software VCE Exam Simulator Software Download H20-813_V1.0 Sample Exam Simulator VCE Exam Simulator Installation Guide

Buy Full Version (Limited time Discount offer)

Compare Price and Packages|

3 Months

Download Account |

6 Months

Download Account |

1 Year

Download Account |

||

|---|---|---|---|---|

| File Format | ||||

| File Format | PDF & VCE | PDF & VCE | PDF & VCE | |

| Instant download Access | ||||

| Instant download Access | ✔ | ✔ | ✔ | |

| Comprehensive Q&A | ||||

| Comprehensive Q&A | ✔ | ✔ | ✔ | |

| Success Rate | ||||

| Success Rate | 98% | 98% | 98% | |

| Real Questions | ||||

| Real Questions | ✔ | ✔ | ✔ | |

| Updated Regularly | ||||

| Updated Regularly | ✔ | ✔ | ✔ | |

| Portable Files | ||||

| Portable Files | ✔ | ✔ | ✔ | |

| Unlimited Download | ||||

| Unlimited Download | ✔ | ✔ | ✔ | |

| 100% Secured | ||||

| 100% Secured | ✔ | ✔ | ✔ | |

| Confidentiality | ||||

| Confidentiality | 100% | 100% | 100% | |

| Success Guarantee | ||||

| Success Guarantee | 100% | 100% | 100% | |

| Any Hidden Cost | ||||

| Any Hidden Cost | $0.00 | $0.00 | $0.00 | |

| Auto Recharge | ||||

| Auto Recharge | No | No | No | |

| Updates Intimation | ||||

| Updates Intimation | by Email | by Email | by Email | |

| Technical Support | ||||

| Technical Support | Free | Free | Free | |

Show All Supported Payment Methods

H20-813_V1.0 Questions and Answers

H20-813_V1.0 Related Links

Customers Feedback about H20-813_V1.0

"Benedict Says : A few tremendous news is that I exceeded H20-813_V1.0 check the day past... I thank whole killexams.Com institution. I certainly respect the amazing paintings that you All do... Your schooling cloth is notable. Maintain doing appropriate paintings. I will actually use your product for my next exam. Regards, Emma from the large apple"

"Dingxiang Says : After a few weeks of H20-813_V1.0 preparation with this Insideopenoffice set, I passed the H20-813_V1.0 exam. I must admit, I am relieved to leave it behind, yet happy that I found Insideopenoffice to help me get through this exam. The questions and answers they include in the bundle are correct. The answers are right, and the questions have been taken from the real H20-813_V1.0 exam, and I got them while taking the exam. It made things a lot easier, and I got a score somewhat higher than I had hoped for."

"Christopher Says : I handed the H20-813_V1.0 exam. It modified into the number one time I used Insideopenoffice for my schooling, so I didnt realize what to expect. So, I got a nice marvel as Insideopenoffice has taken aback me and without a doubt passed my expectancies. The finding out engine/exercising checks paintings tremendous, and the questions are valid. Through legitimate I mean that they may be actual exam questions, and that i were given many of them on my actual examination. Very dependable, and i used to be left with first-rate impressions. Id now not hesitate to propose Insideopenoffice to my colleagues."

"Chandler Says : I handed the H20-813_V1.0 examination and highly endorse Insideopenoffice to everyone who considers buying their substances. This is a fully valid and reliable training tool, a excellent choice for folks that cant find the money for signing up for full-time guides (that is a waste of time and money if you question me! Especially if you have Insideopenoffice). In case you have been thinking, the questions are actual!"

"Brigham Says : Before I stroll to the sorting out middle, i was so assured approximately my education for the H20-813_V1.0 examination because of the truth I knew i used to be going to ace it and this confidence came to me after the use of this killexams.Com for my assistance. It is brilliant at supporting college students much like it assisted me and i was capable of get desirable ratings in my H20-813_V1.0 take a look at."

"Chenglei Says : I spent enough time studying these materials and passed the H20-813_V1.0 exam. The stuff is good, and whilst those are braindumps, meaning these substances are constructed at the real exam stuff, I dont apprehend folks who try to bitch aboutthe H20-813_V1.0 questions being exceptional. In my case, now not all questions were one hundred% the equal, but the topics and widespread approach had been surely accurate. So, buddies, if you take a look at tough sufficient youll do just fine."

"Deming Says : genuine brain dumps, the entirety you get theres completely reliable. I heard right reviews on killexams, so i purchasedthis to prepare for my H20-813_V1.0 examination. everything is as desirable as they promise, exact nice, smooth exerciseexamination. I handed H20-813_V1.0 with ninety six%."

"Malcolm Says : Just cleared H20-813_V1.0 exam with top score and have to thank killexams.com for making it possible. I used H20-813_V1.0 exam simulator as my primary information source and got a solid passing score on the H20-813_V1.0 exam. Very reliable, Im happy I took a leap of faith purchasing this and trusted killexams. Everything is very professional and reliable. Two thumbs up from me."

"Crosby Says : Great insurance of H20-813_V1.0 examination principles, so I found out precisely what I wanted in the path of the H20-813_V1.0 exam. I exceedingly suggest this education from killexams.Com to virtually all and sundry making plans to take the H20-813_V1.0 exam."

"Chuanli Says : I wanted to inform you that during past in idea that id in no way be able to pass the H20-813_V1.0 take a look at. however after Itake the H20-813_V1.0 education then I came to recognise that the online services and material is the quality bro! And when I gave the checks I passed it in first attempt. I informed my pals approximately it, additionally they beginning the H20-813_V1.0 education shape right here and locating it truely exquisite. Its my pleasant experience ever. thank you"